Anh chả quan tâm vì bọn nó chỉ quan tâm đến các máy , csdl trị giá trên 5 triệu USD nếu các em có các máy như thế các em hãy cẩn thận nhé

Tin học Topic chia sẻ thông tin về mã độc WannaCry.

- Thread starter realjacker07

- Ngày gửi

- Replies 48

- Views 6,982

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

bạn xài mạng chùa thì chịu thôiMình xem ở bên nước ngoài, người ta thử live stream quá trình lây lan của WannaCry qua mạng LAN mà hết hồn. Chẳng cần làm gì cũng bị nhiễm. Mình đang dùng chung mạng LAN với nhà hàng xóm....

Thực ra máy mình nhiều tài liệu quan trọng lắm, của cả anh mình nữa. Nhà hiện tại sửa cả đống thứ rồi, từ điện thoại đến điều hòa.. cả nồi cơm cũng dính)

- 27 Tháng hai 2017

- 2,140

- 4,212

- 644

- 20

- Cần Thơ

- THPT Chuyên Lý Tự Trọng

đúng rồi thời sự mới đưa tinMọi người đã biết là mã độc WannaCry đã hoành hành trên khắp thế giới, và tấn công cực kỳ nhiều các hệ thống máy tính của các công ty lớn. Mặc dù đã được tạm thời ngăn chặn, tuy nhiên, chúng ta phải cực kỳ cẩn thận, bởi vì ransomware này, luôn luôn có phiên bản 2.0

Thông tin chung:

- WannaCry là một loại ransomware cực kỳ nguy hiểm, mã hóa toàn bộ dữ liệu của người dùng trên máy tính và để mở khóa, chúng ta sẽ phải trả 300 USD - 600 USD (từ gần 7 triệu đồng đến gần 14 triệu).

- Vì sự cấp thiết và phạm vi lây lan nguy hiểm cực rộng nên Microsoft đã buộc phải phát hành bản cập nhật cho HĐH Windows XP, vốn đã bị ngừng hỗ trợ từ năm 2014. Không những vậy, các bản cập nhật đều có thể sử dụng cho cả Win lậu, Win crack.

- Nếu bạn không thể cài được các bản cập nhật nào đó:

+ Tắt SMBv1 với các bước cụ thể được quy định tại Microsoft Knowledge Base Article 2696547.

+ Thêm cài đặt cho router hoặc tường lửa của bạn để chặn lưu lượng SMB đến cổng 445.

- Mã độc này lây lan bằng 2 phương thức chính:

+ Do hacker đính kèm WannaCry vào trong những chương trình lạ, chương trình lậu..

+ Cái này đặc biệt nguy hiểm: WannaCry có thể lây nhiễm qua mạng LAN!

Bài chia sẻ đầu tiên sẽ là về "Khi bị dính WannaCry, gỡ bỏ nó như thế nào? Cách phòng tránh?"

Mình dự định ngày mai sẽ viết về "WannaCry lây lan nguy hiểm như thế nào?"

Tất cả những bài viết này mình lấy dữ liệu từ trên mạng về. Bạn nào có thông tin gì, hoàn toàn có thể chia sẻ tại đây. Các thông tin chia sẻ, vui lòng ghi rõ nguồn! Mình đang sợ dính WannaCry đây này.

À một điều nữa! Tuyệt đối không được chia sẻ, hay tò mò click vào các link lạ. Nếu chia sẻ mã độc này, 12 năm bóc lịch đang đợi các bạn. Một khi đã bị dính WannaCry rồi, ngay lập tức tắt toàn bộ hệ thống mạng LAN để ngăn chặn sự lây lan!

- 23 Tháng hai 2017

- 3,131

- 7,551

- 799

- 21

- Hải Dương

- THPT Chuyên Nguyễn Trãi

- 27 Tháng hai 2017

- 2,140

- 4,212

- 644

- 20

- Cần Thơ

- THPT Chuyên Lý Tự Trọng

- 27 Tháng hai 2017

- 2,140

- 4,212

- 644

- 20

- Cần Thơ

- THPT Chuyên Lý Tự Trọng

nguồn ở đây nè mấy chú: http ://news.2idol.tv/anonymous-len-tieng-ve-vu-viec-virus-wannacry-gay-chan-dong-toan-cau ,annonymuos còn lên tiếng nữa là....người đã phá giải mã độc Wannacry 2 cũng ở trong link đó đó xem đi

Chẳng lẽ các hacker VN của chúng ta không ra tay giúp đỡ gì sao?

Rồi nhà nước VN không thò đầu vào hay sao vậy?

Hiện tại thì đợt tấn công của mã độc Wannacry 1.0 đã bị chặn đúng nhưng đợt tấn công thứ 2 của mã độc Wannacry 2.0 có thể tiếp tục

việt nam toàn trẻ trâu ..bkav mới nghiên cứu dc phần mềm quét thôi chứa xữ lí gì dcnguồn ở đây nè mấy chú: http ://news.2idol.tv/anonymous-len-tieng-ve-vu-viec-virus-wannacry-gay-chan-dong-toan-cau ,annonymuos còn lên tiếng nữa là....người đã phá giải mã độc Wannacry 2 cũng ở trong link đó đó xem đi

++ còn doanh nhiệp bị dính thì cứ gọi cho sở tt-tt( thật sự cũng chẳng tin sở này làm dc gì ,)

++ có ai dự đoán wanna cry thế hệ mơi sẽ ra sao nhỉ [ơ tiền chụt cao hơn, mã hóa diện rộng hơn hay trên hdh khác(ý này mình nghĩ ko khả thì vì có vụ này là do lỗi của nsa muốn nhắm vào window để quan sát toàn thế giới ,,, còn các hđh còn lại vẫn chưa khai thác dc)

+++ hồi trước chỉ biết mấy thánh anonymous chủ yếu hack , chừ chuyện bảo mật có siêu ko <>> anonymous là hack tốt

Em viết bài này phòng biến thể WannaCry 2.0 thôi. Ransomware đã qua thời còn ngây thơ...Anh chả quan tâm vì bọn nó chỉ quan tâm đến các máy , csdl trị giá trên 5 triệu USD nếu các em có các máy như thế các em hãy cẩn thận nhé

Ngăn chặn thì có thể bạn à, miễn là bạn cập nhật lên phiên bản mới nhất để Kaspersky có mẫu của WannaCry nhé. Hiện tại thì mình chưa biết chắc có diệt được không nữa, tuy nhiên dữ liệu bị mã hóa cho đến thời điểm này chưa thể lấy được nhé!Máy tính nhà mềnh dùng Kaspersky thì nó thể diệt với ngăn chặn virus WannaCry được không?

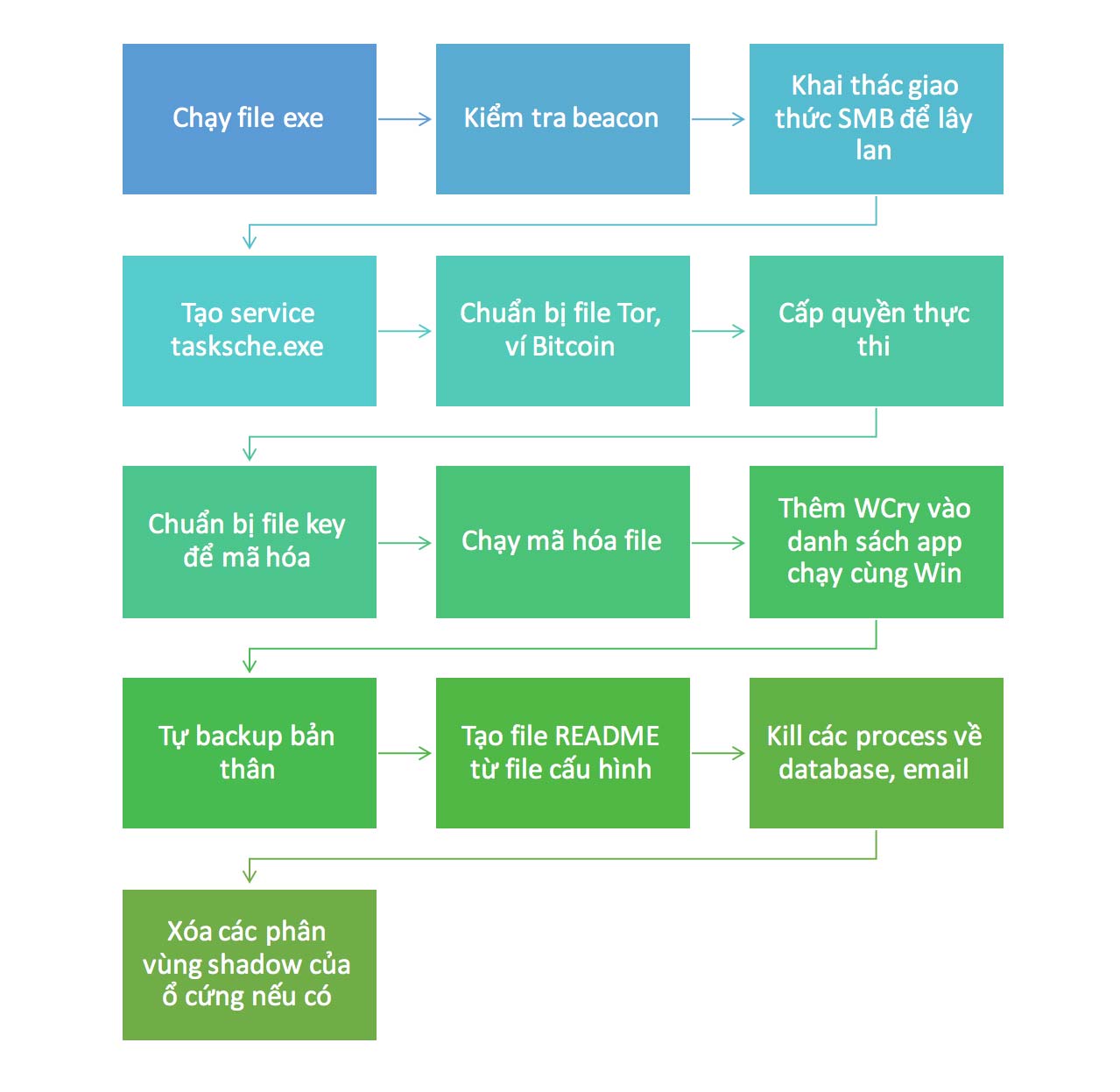

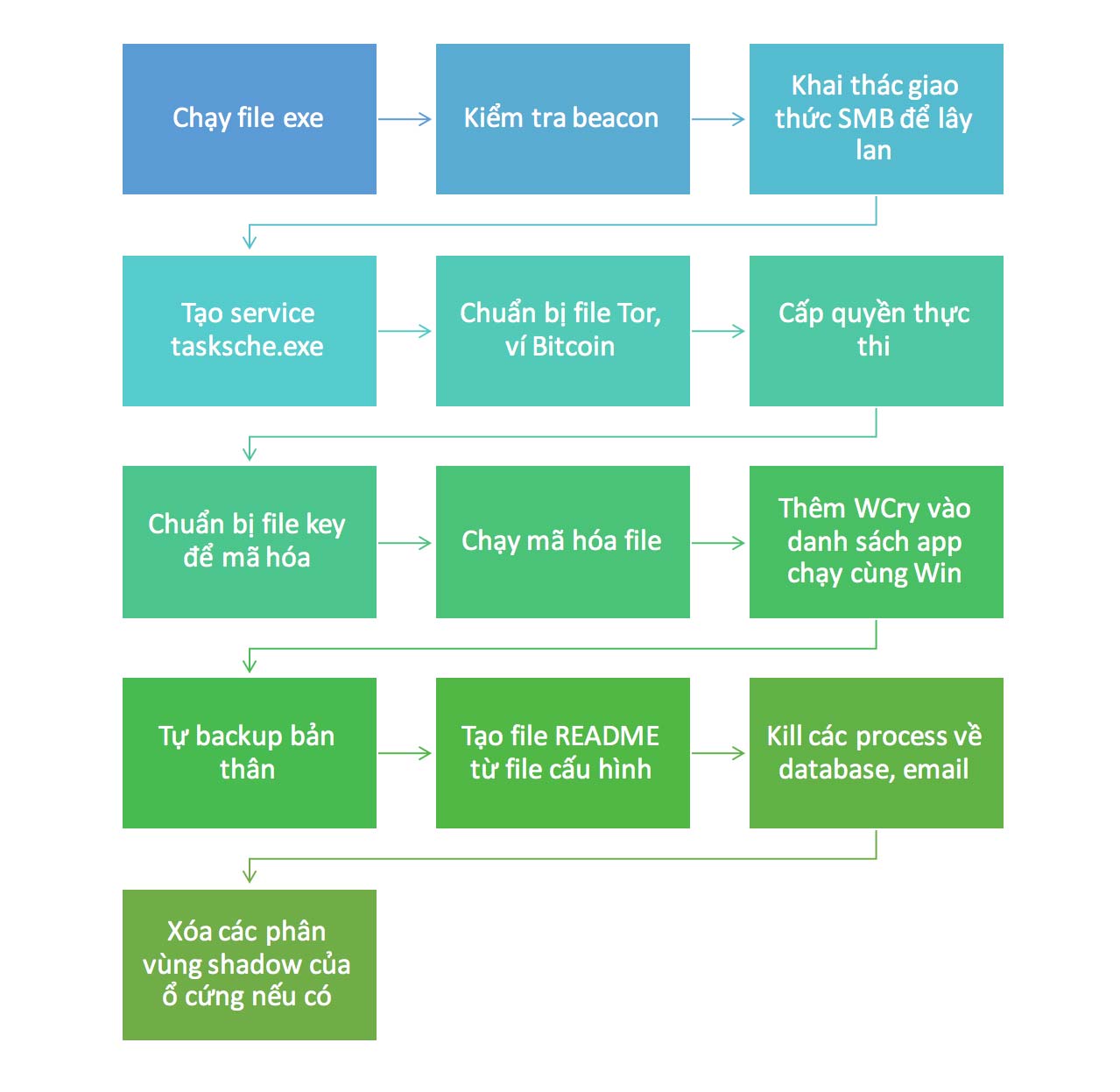

BÀI CHIA SẺ #3: Quá trình xâm nhập và hoạt động của WannaCry.

Bài này hơi khó hiểu một chút, các bạn cần thì đọc, không cần thì lướt qua cũng được

(Nguồn: Tinhte.vn - tác giả: Nguyễn Ngọc Duy Luân)

Bước 1, chạy file Exe, tức là người dùng "lỡ" bấm nhầm vào file thực thi để chạy ransomware lên. Để lừa người dùng chạy file này không khó, dụ họ mở một email nào đó hay chạy file tải về từ Torrent với những cái tên hấp dẫn là xong. Biến thể 2.0 của WCry còn có thể tự thực thi khi bạn truy cập vào một trang web đã bị chèn mã độc nữa kìa.

Bước 2: kiểm tra beacon. Ransomware sẽ gọi một link như sau: hxxp://www[.]iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com. Nếu link này có trả về phản hồi, tức là hacker đã kiểm soát tên miền này và muốn ransomware dừng lại, thì file exe sẽ không chạy tiếp. Còn nếu không nhận được phản hồi, ransomware tiếp tục việc tấn công. Anh em có thể thấy hacker chọn một tên miền rất vớ vẩn và không có ý nghĩa để không ai chú ý tới cả.

Liên quan đến tên miền này, có một nhà nghiên cứu trẻ tuổi sau khi xem xét mã nguồn của WCry đã phát hiện ra cơ chế beacon nói trên. Anh ta mua tên miền đó với mục tiêu nghiên cứu xem có bao nhiêu người đã bị dính, nhưng không nhờ đây lại là "kill switch" để tạm ngưng malware trong một thời gian. Sau đó anh này có cẩn thận cảnh báo rằng các biến thể mới sẽ xuất hiện bỏ qua bước kill switch này, và thực tế đã có những con ransomware như vậy ra đời sau vụ WCry.

Ở bước thứ 3, WCry sẽ tận dụng cơ chế SMB. SMB là một giao thức truyền tải file của Windows và nó mặc định được bật trên cả Windows lẫn Windows Server nên cả máy PC hay server đều có thể bị dính. Malware dùng cơ chế này để lây lan sang các máy tính khác trong cùng mạng. Với người dùng cá nhân có thể vụ này không làm lây lan nhiều. nhưng với các hệ thống IT doanh nghiệp vốn thường kết nối các máy với nhau thì ảnh hưởng là rất kinh khủng. Anh em nào chưa tắt SMB thì hãy tắt đi nhé.

Lỗ hổng bảo mật SMB này còn được biết tên gọi khác là EternalBlue, nó là một phần trong số các tool hacking của cơ qua an ninh Mỹ NSA đã bị lộ ra ngoài vào khoảng tháng trước bởi một nhóm hacker tự gọi mình là "The Shadow Brokers".

Ở những bước kế tiếp, ransomware chuẩn bị một loạt thứ cho việc vận hành của mình, bao gồm tạo ra một dịch vụ chạy nền, chuẩn bị file Tor và file ví Bitcoin nhằm phục vụ cho việc giao dịch của nạn nhân với hacker. Nó cũng chuẩn bị một file key mã hóa dạng public key. Key này sẽ khớp với private key mà chỉ có hacker đang nắm giữ, cũng là chìa khóa để giải mã các file bị mã hóa.

Chuẩn bị đâu đó xong xuôi thì nó bắt đầu chạy tiến trình mã hóa hầu hết các file trong hệ thống, chủ yếu là file cá nhân và những file quan trọng với các phần mềm. Ransomware cũng như virus, nó cũng tự cho phép mình chạy lên cùng với Windows và tạo ra các bản backup để lỡ có bị xóa thì vẫn còn anh em song sinh sống dậy.

Hacker cũng không quên tắt các process về cơ sở dữ liệu, cụ thể là SQL Server và MySQL, để những website, phần mềm nào đang kết nối với server sẽ không thể hoạt động được. Cái này chủ yếu ảnh hưởng tới doanh nghiệp nhiều hơn chứ còn máy tính cá nhân thì thường chẳng ai dùng làm database server cả. Bằng cách này hacker có thể gây tác động nhiều hơn tới doanh nghiệp và buộc họ trả tiền sớm hơn với mong muốn các app và hệ thống của mình có thể tiếp tục vận hành.

Mai mình sẽ kết thúc chuỗi chia sẻ này bằng một bài về biến thể của WannaCry và sự ảnh hưởng của các ransomware sau này. Từ bài ấy về sau, topic này không chỉ nói về WannaCry nữa, mà nói chung về một số malware nguy hiểm.

Chúc cho các bạn không phải đập máy tính!

Nguồn: tinhte.vn/threads/moi-thu-ve-wannacry-lay-lan-kieu-gi-tan-cong-ra-sao-bien-the-moi-cach-phong-ngua.2698075/

Tác giả: Nguyễn Ngọc Duy Luân

Bài này hơi khó hiểu một chút, các bạn cần thì đọc, không cần thì lướt qua cũng được

(Nguồn: Tinhte.vn - tác giả: Nguyễn Ngọc Duy Luân)

Bước 1, chạy file Exe, tức là người dùng "lỡ" bấm nhầm vào file thực thi để chạy ransomware lên. Để lừa người dùng chạy file này không khó, dụ họ mở một email nào đó hay chạy file tải về từ Torrent với những cái tên hấp dẫn là xong. Biến thể 2.0 của WCry còn có thể tự thực thi khi bạn truy cập vào một trang web đã bị chèn mã độc nữa kìa.

Bước 2: kiểm tra beacon. Ransomware sẽ gọi một link như sau: hxxp://www[.]iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com. Nếu link này có trả về phản hồi, tức là hacker đã kiểm soát tên miền này và muốn ransomware dừng lại, thì file exe sẽ không chạy tiếp. Còn nếu không nhận được phản hồi, ransomware tiếp tục việc tấn công. Anh em có thể thấy hacker chọn một tên miền rất vớ vẩn và không có ý nghĩa để không ai chú ý tới cả.

Liên quan đến tên miền này, có một nhà nghiên cứu trẻ tuổi sau khi xem xét mã nguồn của WCry đã phát hiện ra cơ chế beacon nói trên. Anh ta mua tên miền đó với mục tiêu nghiên cứu xem có bao nhiêu người đã bị dính, nhưng không nhờ đây lại là "kill switch" để tạm ngưng malware trong một thời gian. Sau đó anh này có cẩn thận cảnh báo rằng các biến thể mới sẽ xuất hiện bỏ qua bước kill switch này, và thực tế đã có những con ransomware như vậy ra đời sau vụ WCry.

Ở bước thứ 3, WCry sẽ tận dụng cơ chế SMB. SMB là một giao thức truyền tải file của Windows và nó mặc định được bật trên cả Windows lẫn Windows Server nên cả máy PC hay server đều có thể bị dính. Malware dùng cơ chế này để lây lan sang các máy tính khác trong cùng mạng. Với người dùng cá nhân có thể vụ này không làm lây lan nhiều. nhưng với các hệ thống IT doanh nghiệp vốn thường kết nối các máy với nhau thì ảnh hưởng là rất kinh khủng. Anh em nào chưa tắt SMB thì hãy tắt đi nhé.

Lỗ hổng bảo mật SMB này còn được biết tên gọi khác là EternalBlue, nó là một phần trong số các tool hacking của cơ qua an ninh Mỹ NSA đã bị lộ ra ngoài vào khoảng tháng trước bởi một nhóm hacker tự gọi mình là "The Shadow Brokers".

Ở những bước kế tiếp, ransomware chuẩn bị một loạt thứ cho việc vận hành của mình, bao gồm tạo ra một dịch vụ chạy nền, chuẩn bị file Tor và file ví Bitcoin nhằm phục vụ cho việc giao dịch của nạn nhân với hacker. Nó cũng chuẩn bị một file key mã hóa dạng public key. Key này sẽ khớp với private key mà chỉ có hacker đang nắm giữ, cũng là chìa khóa để giải mã các file bị mã hóa.

Chuẩn bị đâu đó xong xuôi thì nó bắt đầu chạy tiến trình mã hóa hầu hết các file trong hệ thống, chủ yếu là file cá nhân và những file quan trọng với các phần mềm. Ransomware cũng như virus, nó cũng tự cho phép mình chạy lên cùng với Windows và tạo ra các bản backup để lỡ có bị xóa thì vẫn còn anh em song sinh sống dậy.

Hacker cũng không quên tắt các process về cơ sở dữ liệu, cụ thể là SQL Server và MySQL, để những website, phần mềm nào đang kết nối với server sẽ không thể hoạt động được. Cái này chủ yếu ảnh hưởng tới doanh nghiệp nhiều hơn chứ còn máy tính cá nhân thì thường chẳng ai dùng làm database server cả. Bằng cách này hacker có thể gây tác động nhiều hơn tới doanh nghiệp và buộc họ trả tiền sớm hơn với mong muốn các app và hệ thống của mình có thể tiếp tục vận hành.

Mai mình sẽ kết thúc chuỗi chia sẻ này bằng một bài về biến thể của WannaCry và sự ảnh hưởng của các ransomware sau này. Từ bài ấy về sau, topic này không chỉ nói về WannaCry nữa, mà nói chung về một số malware nguy hiểm.

Chúc cho các bạn không phải đập máy tính!

Nguồn: tinhte.vn/threads/moi-thu-ve-wannacry-lay-lan-kieu-gi-tan-cong-ra-sao-bien-the-moi-cach-phong-ngua.2698075/

Tác giả: Nguyễn Ngọc Duy Luân

Hacker người ta thường hạn chế dính líu tới mấy vụ này dù có thuê bằng tiền, và trên hết thì nếu có giải quyết cũng không đợi đến tay dân VN mình đụng tay đâu bạn, đâu dễ thế đâu.Chẳng lẽ các hacker VN của chúng ta không ra tay giúp đỡ gì sao?

Có thò đầu vào cũng không có ích gì. Đâu phải mỗi VN bị dính.Rồi nhà nước VN không thò đầu vào hay sao vậy?

virus này có từ lâu lắm rồi, nhưng gần đây nó được nâng cấp lên 2.0 nên mới phát tán mạnh như vậy mà.Hiện tại thì đợt tấn công của mã độc Wannacry 1.0 đã bị chặn đúng nhưng đợt tấn công thứ 2 của mã độc Wannacry 2.0 có thể tiếp tục

Máy mình hình như vừa bị một virus tấn công. BKAV bảo là có virus. Mình đã chặn nó lại và gửi biểu mẫu về bên BKAV nhưng không biết có ổn không nữa. Tên nó là Susp.Behaviour

Last edited:

Wanna 5.5 cũng thế vì trong máy anh chả có gì ngoài soft crack,Em viết bài này phòng biến thể WannaCry 2.0 thôi. Ransomware đã qua thời còn ngây thơ...

vì nghề của anh là vậy mà ....chứ mấy người kế toán diver nào cho đủ ....mà anh học C viết code hả anh ,,,,Wanna 5.5 cũng thế vì trong máy anh chả có gì ngoài soft crack,

anh code xử lý ảnh và trí tuệ nhân tạovì nghề của anh là vậy mà ....chứ mấy người kế toán diver nào cho đủ ....mà anh học C viết code hả anh ,,,,

em kết cái trí thông minh nhân tạo ,... mà anh còn làm đồ họa nữa ak ....phục rồi /.,anh code xử lý ảnh và trí tuệ nhân tạo